Critères de fiabilité pour les sites de vente en ligne

Naviguer dans l'univers des achats en ligne peut s'avérer aussi passionnant que…

Sécurisation de votre connexion Wi-Fi : méthodes efficaces pour la protéger

La connexion Wi-Fi est devenue indispensable à la maison comme au bureau,…

Détecter la présence d’un ransomware sur votre ordinateur

Les ransomwares, ces logiciels malveillants qui chiffrent vos données pour extorquer une…

Signes d’infection par un malware et comment les identifier

Votre ordinateur semble plus lent que d'habitude, des fenêtres pop-up surgissent sans…

Sécurisation du réseau WiFi : l’importance de la clé de sécurité

La sécurisation du réseau WiFi est devenue une priorité pour les foyers…

Accès aux données personnelles : qui peut consulter vos informations ?

Les données personnelles sont devenues une monnaie d'échange précieuse à l'ère numérique.…

Facteurs d’authentification principaux : les 3 types essentiels

Sécuriser l'accès aux systèmes numériques est devenu fondamental face à l'augmentation des…

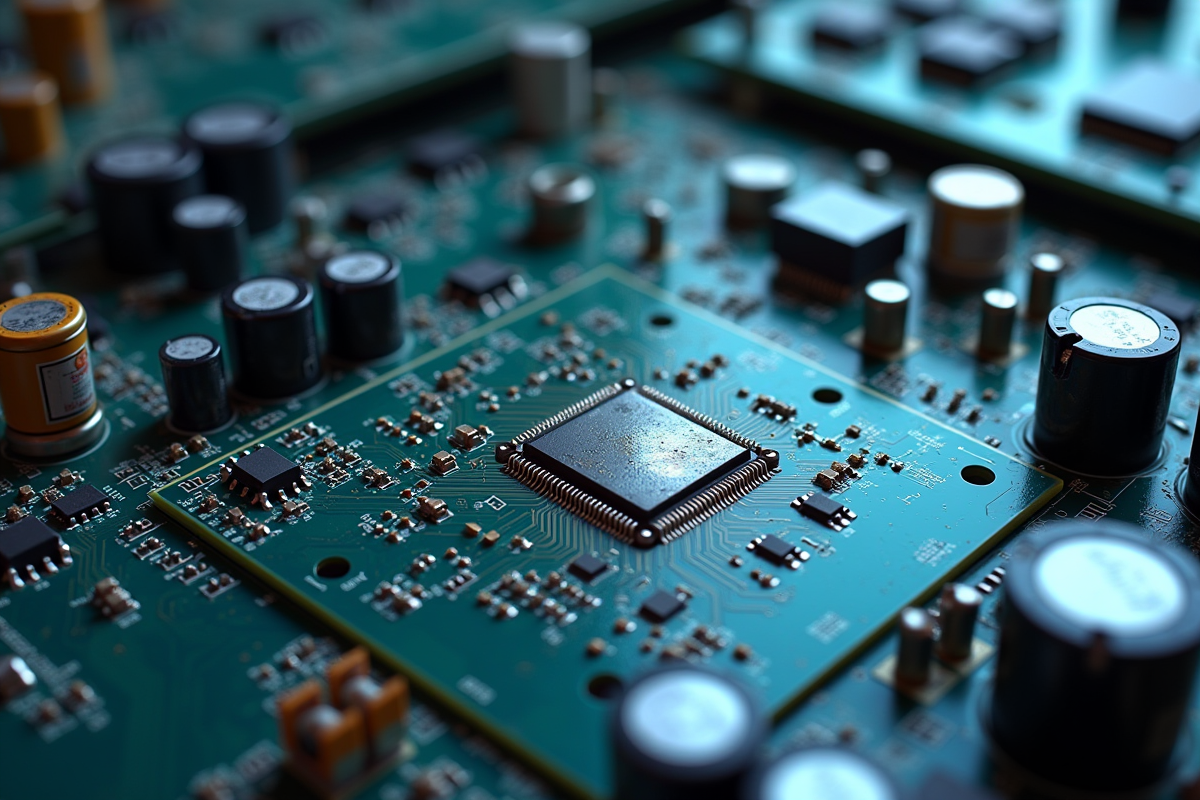

L’impact réel de l’ESD sur les composants électroniques

Les composants électroniques, omniprésents dans la technologie moderne, sont souvent exposés à…

Sécurisation de l’accès aux données serveur : méthodes et bonnes pratiques

La sécurisation de l'accès aux données serveur revêt une importance fondamentale pour…

Protection contre les malwares pour les entreprises : stratégies efficaces

Les menaces numériques sont en constante évolution, rendant la protection contre les…